KI ist kein Zukunftsthema mehr. Der erste dokumentierte vollautomatisierte KI-gesteuerte Cyberangriff auf ein deutsches Unternehmen fand 2025 statt. Laut einer aktuellen Bitkom-Erhebung erwarten 93 % der deutschen Unternehmen, dass KI die Bedrohungslage in den nächsten zwei Jahren weiter verschärft. Es passiert — jetzt, nicht irgendwann.

Das ist kein Grund zur Panik. Es ist ein Grund zur Klarheit darüber, was sich verändert hat und was das konkret bedeutet.

Was Angreifer mit KI machen

Personalisierte Phishing-Mails in Perfektion

Klassisches Phishing war erkennbar: schlechtes Deutsch, generische Anrede, verdächtige Absenderadresse. Das ist vorbei. Moderne KI-Werkzeuge kombinieren öffentlich verfügbare Daten — LinkedIn-Profile, Unternehmenswebseiten, Pressemitteilungen, XING-Einträge — und erstellen in Sekunden individuell zugeschnittene E-Mails, die perfektes Deutsch sprechen, den richtigen Ton treffen und konkreten Kontext enthalten.

Eine Mail, die den Empfänger mit seinem Vornamen anspricht, auf das letzte gemeinsame Meeting referenziert und eine plausible Handlungsaufforderung enthält — das ist heute kein Aufwand mehr, sondern Automatisierung.

Deepfake-Anrufe und CEO-Fraud

Stimmklone sind heute mit wenigen Minuten öffentlich verfügbarem Audiomaterial erstellbar. Angreifer nutzen das für “Vishing” — Voice-Phishing. Der CFO erhält einen Anruf von der Stimme des CEOs mit der Bitte, dringend eine Überweisung zu veranlassen. Die Stimme klingt echt. Der Kontext ist plausibel. Der Druck ist hoch.

Ein Industriezulieferer aus dem Ruhrgebiet verlor im Herbst 2025 auf diesem Weg 180.000 Euro — der Anruf dauerte unter vier Minuten, der CFO handelte nach Rückfrage per SMS (ebenfalls gefälscht). Kein technischer Exploit, kein Malware-Einsatz.

Automatisierte Schwachstellensuche

LLM-gestützte Tools scannen GitHub-Repositories, öffentliche APIs und Unternehmenswebseiten nach vergessenen API-Keys, fehlerhaften Konfigurationen und bekannten Schwachstellen — schneller und systematischer als jeder menschliche Angreifer. Was früher Stunden spezialisierter Arbeit erforderte, läuft heute automatisiert im Hintergrund.

Malware-Generierung für Anfänger

Ransomware-as-a-Service hat den Einstieg für technisch unerfahrene Angreifer bereits seit Jahren gesenkt. KI senkt ihn weiter: Fertige Exploit-Templates, automatisch angepasste Schadcode-Varianten, Umgehung bekannter Erkennungssignaturen — alles ohne tiefes Fachwissen zugänglich.

Sprachbarriere abgebaut

Internationale Angreifergruppen produzieren heute auf Deutsch, Niederländisch oder Schwedisch — grammatikalisch korrekt, idiomatisch überzeugend. Die geografische Distanz, die früher ein indirekter Schutz war, existiert nicht mehr.

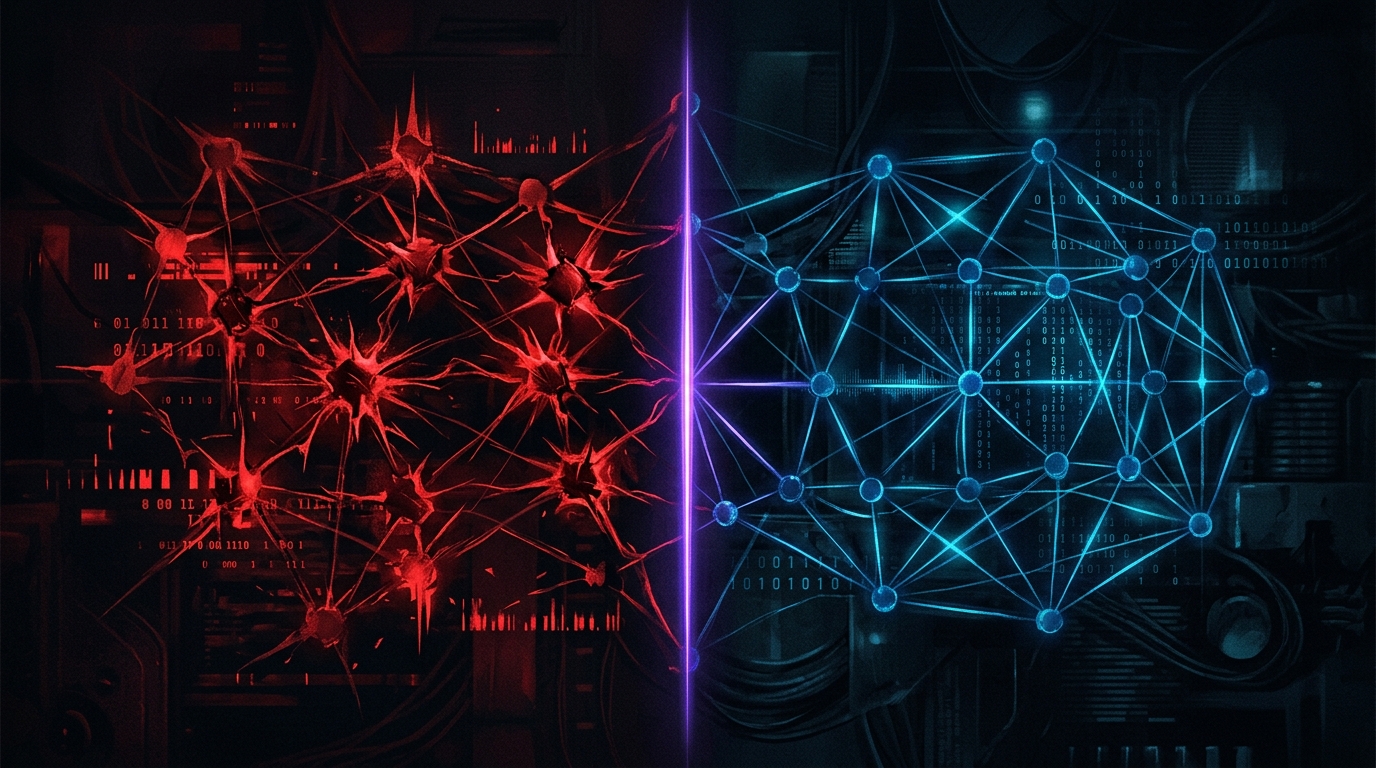

Warum klassische Abwehr überfordert ist

Signaturbasierte Filter erkennen keine perfekt formulierten Mails ohne bekannte Schadmuster. Mitarbeiter-Schulungen, die auf “Tippfehler und schlechtes Deutsch achten” trainieren, greifen nicht mehr. Und Schwachstellen-Scans, die manuell und quartalsweise laufen, halten nicht mit automatisierten Angriffstools Schritt, die täglich nach neuen Lücken suchen.

Das ist keine Kritik an bestehenden Sicherheitsansätzen — es ist eine Bestandsaufnahme. Die Methoden des Angreifers haben sich verändert. Die Verteidigung muss nachziehen.

Wie KI auch die Verteidigung stärkt

EDR mit Verhaltensanalyse

Moderne Endpoint Detection & Response-Lösungen erkennen keine Signaturen, sondern Verhaltensanomalien. Ein Prozess, der beginnt, massenweise Dateien zu verschlüsseln, wird gestoppt — auch wenn die Schadsoftware völlig neu und unbekannt ist. Das ist KI im Einsatz für die Verteidigung.

SIEM mit KI-Korrelation

Security Information and Event Management-Systeme verarbeiten täglich zehntausende Ereignisse aus dem Netzwerk. Ohne KI ist das rauschen. Mit KI-gestützter Korrelation lassen sich Angriffsmuster erkennen, die sich über Tage und Wochen durch scheinbar harmlose Einzelereignisse ziehen — bevor der eigentliche Angriff beginnt.

KI-gestützte E-Mail-Sicherheit

Microsoft Defender for Microsoft 365 und spezialisierte Lösungen wie Mimecast nutzen NLP und Verhaltungsmodelle, um Phishing-Mails zu erkennen, die inhaltlich unauffällig sind — aber Muster zeigen, die von trainierten Modellen als verdächtig eingestuft werden.

Automatisierte Response

SOAR-Plattformen (Security Orchestration, Automation and Response) können auf erkannte Bedrohungen in Sekunden reagieren — betroffene Konten sperren, Geräte isolieren, Tickets erstellen — ohne auf menschliche Reaktion zu warten. Bei einem Angriff, der sich in Minuten ausbreitet, ist das der Unterschied zwischen einem Vorfall und einer Katastrophe.

Nüchterne Einschätzung: KI-Verteidigung setzt voraus, dass die Grundlagen stehen. EDR ohne gepatchte Systeme, ohne MFA, ohne saubere Netzwerksegmentierung ist ein teures Pflaster auf einer offenen Wunde.

Was Sie als Mittelständler konkret tun können

Basics zuerst. MFA, strukturiertes Patch-Management, getestetes Backup, Netzwerksegmentierung. Wer diese vier Punkte nicht hat, sollte nicht über KI-Verteidigung nachdenken — sondern über diese vier Punkte.

Awareness-Schulungen modernisieren. “Auf schlechtes Deutsch achten” aus dem Curriculum streichen. Stattdessen: KI-generierte Phishing-Beispiele zeigen, Deepfake-Audio-Demos einsetzen, das Verifizierungs-Prinzip trainieren — keine sensible Handlung ohne Bestätigung über einen zweiten Kanal.

Verifizierungs-Codeworte einführen. Für alle Anfragen, die Geldtransfers, Zugangsdaten oder Systemänderungen betreffen: vorab vereinbarte Codeworte, die telefonisch bestätigt werden müssen. Einfach, kostenlos, wirksam gegen fast alle Social-Engineering-Varianten.

EDR statt Antivirus. Die Investition ist höher — für ein 100-MA-Unternehmen realistisch im mittleren fünfstelligen Bereich pro Jahr — aber die Schutzwirkung ist nicht vergleichbar.

MSP mit KI-Defense-Stack. Wer intern keine Ressourcen für Security-Monitoring hat, sollte diese Funktion auslagern. Ein guter Managed Security Service Provider überwacht, eskaliert und reagiert — rund um die Uhr.

Wie gut ist Ihre aktuelle IT-Sicherheit gegen KI-gestützte Angriffe aufgestellt? smetrics bewertet Ihre Sicherheitsarchitektur und zeigt konkret, wo die größten Lücken sind — und was Sie mit realistischem Aufwand schließen können. Jetzt Erstgespräch vereinbaren.

Quellen